Solutions in Action

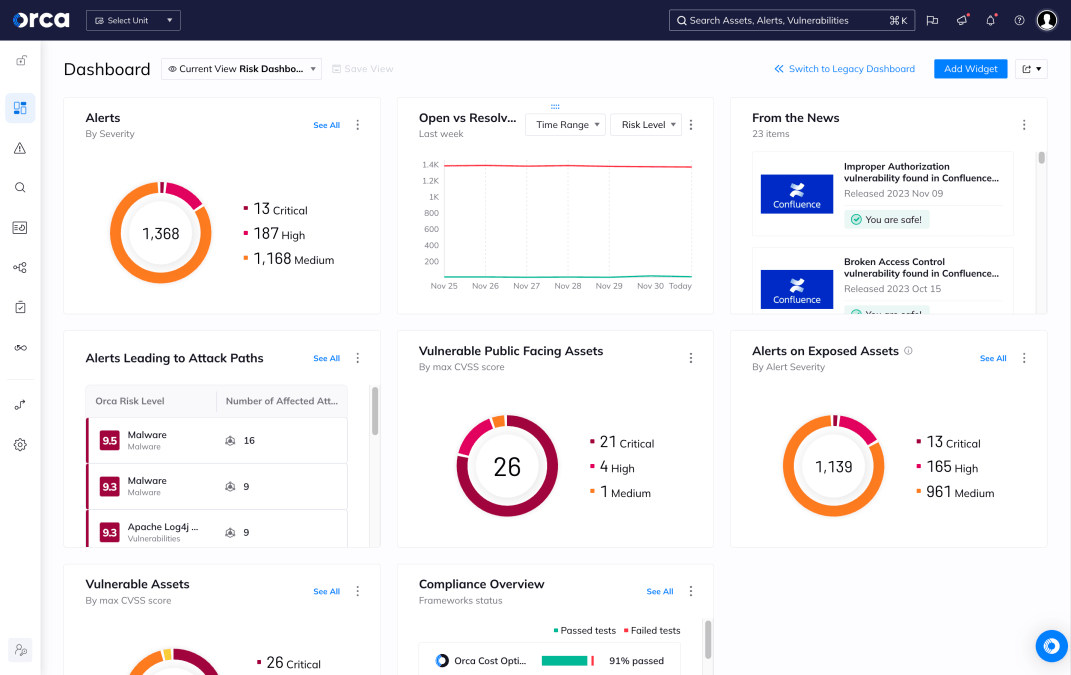

Organizations Around the World Are Using Orca to Adapt to Anything

Orca gives us visibility into our production environment. And it has compliance rules and detections that help us determine if anything is misconfigured or not in place.”

Thomas Hill

CISO, Live Oak Bank

Additional Case Studies